Interneto svetainių xmlrpc.php failas yra atakos taikinys

Panašu, kad WordPress interneto svetainių xmlrpc.php failas dabar yra naujo tipo atakos taikinys. Anksčiau tai buvo XML-RPC Pingback pažeidžiamumas. Dabar tai yra pažangios Brute Force atakos. Šiame straipsnyje papasakosiu, ką turėtumėte žinoti apie šią grėsmę ir ką turėtumėte padaryti, kad apsaugotumėte savo svetainę nuo šios kenkėjiškos jungties.

Kas yra WordPress interneto svetainių xmlrpc.php?

Prieš pereinant prie interneto svetainių failo xmlrpc.php apsaugos aprašymo, svarbu suprasti, ką jis daro. XML-RPC buvo sukurtas perduoti, apdoroti ir grąžinti sudėtingas duomenų struktūras. XML-RPC leidžia nuotolinėms platformoms bendrauti tarpusavyje internetu. Tiksliau, WordPress xmlrpc.php failas leidžia išorinėms programoms prisijungti, perkelti ir apdoroti duomenis. Jei paprasčiau, WordPress interneto svetainių xmlrpc.php failas naudojamas norint nuotoliniu būdu pasiekti jūsų svetainę per trečiųjų šalių programas. Šis įrankis atsirado tada, kai WordPress kūrėsi, o lėtas interneto greitis neleido greitai kurti ir publikuoti įrašų svetainėje, todėl per xmlrpc.php įrašai buvo paskelbiami svetainėje. 2008 m. buvo išleista WordPress iPhone programa, o XML-RPC palaikymas buvo įjungtas pagal numatytuosius nustatymus, be galimybės jo išjungti.

Ar jums reikia interneto svetainių XML-RPC jungties?

Yra įvairių papildinių, kuriems gali reikėti naudoti XML-RPC funkcijas įvairioms nuotolinėms operacijoms. Mano patirtis rodo, kad 99% WordPress interneto svetainių niekam nenaudoja failo xmlrpc.php. Jei esate tikri, kad šis failas jums nereikalingas, geriau jį ištrinti, išjungti arba užblokuoti.

Kaip patikrinti, ar jūsų svetainėje yra įgalintas XML-RPC

Patikrinti labai paprasta, eikite į XML-RPC Validation Service ir įveskite savo domeną. Jei gausite pranešimą „Congratulation! Your site passed the first check.“, tada jūsų svetainėje įgalintas xmlrpc.php. Jei atsakymas yra „Failed to check your site at https://jūsų-domenas.lt because of the following error:“, tada xmlrpc.php išjungtas.

Pastaba: Aš stebiuosi Lietuvos programuotojų aplaidumu ir neišprusimų. Nors ši taisyklė buvo pakeista dar 2008 metais, beveik visos klientų svetainės, kurie kreipiasi i mus, turi seo, saugumo pažeidžiamumu ar kitų problemų.

Štai keletas būdų, kaip apsaugoti svetainę nuo XML-RPC grėsmių.

1. Apsauga su įskiepių pagalba

Jei norite atlikti veiksmus naudodami papildinius, eikite į WordPress papildinių katalogą ir ieškokite „disables XML-RPC” ar „xmlrpc” papildinių . Esu tikras, kad rasite bent vieną įskiepį, kuris išjungs xmlrpc.php. Įskiepio naudojimas, nėra pats geriausias būdas. Jus papildomai apkrausite savo svetainė ir jūsų serverio apkrova nesumažės.

2 Apsauga naudojant .htaccess

Jei gerai išmanote, kaip veikia .htaccess, yra daug būdų blokuoti prieigą prie xmlrpc.php failo. Štai vienas ir paprasčiausiu būdų:

# Uždrausti prieigą prie xmlrpc.php

<Files xmlrpc.php>

Require all denied

</Files>

Šis būdas atjungs atakas, bet serverio apkrovos nesumažins.

3. „Jetpack“ papildinio įdiegimas.

„JetPack“ papildinys turi apsaugos funkciją, kuri blokuoja užklausas XML-RPC protokolo kelių. XML-RPC įrašai vis tiek pateks į serverio žurnalus, tačiau „Jetpack“ sumažins kenkėjiškos veiklos sukurtos svetainės duomenų bazės apkrovą iki 80–90%. Beda tame, kad JetPack papildinys yra labai gremėzdiškas ir su juo įsidiegs daugybė funkcijų, kuriu jus niekada nenaudosite.

4. XML-RPC srauto blokavimas serveryje rankiniu būdu.

Eismą galima blokuoti „Apache“ arba „Nginx“ serverio nustatymuose. Norime atkreipti dėmesį, kad užblokavus XML-RPC serveryje, mobilioji aplikacija ir kai kurie svetainės moduliai gali nebeveikti.

Blokuoti xmlrpc.php naudojant RedirectMatch

# apsaugoti xmlrpc

5. RedirectMatch 403(?i)/xmlrpc.php

Šio metodo pranašumas yra tas, kad nesvarbu, kur įdiegėte WordPress. Xmlrpc.php failai bus apsaugoti, nesvarbu, kur jie yra aplanko struktūroje ar pagrindinėje struktūroje. Šis metodas taip pat neskiriamas didžiosioms ir mažosioms raidėms, todėl esate apsaugoti nuo bet kokių atakų variantų. Šis metodas gal ir būtų geras, jei sumažėtu serverio apkrova.

Šia interneto svetainę, kurią sukūriau beveik prieš metus, pastoviai stebiu. Prisijungęs prie serverio, stebėjau procesoriaus apkrovą, kuris rodė 89–97% svyravimus. Supratęs, kad svetainė jau yra atakuojama, gal būt konkurentai tiesiog ieško spragų, o gal būt jau vyksta ir spamerių botu atakos. Patikrinus, kur yra nukreiptos atakos, kad išspręsčiau problemą, paaiškėjo, kad tai spamerių botų atakos nukreiptos i xmlrpc.php failą, kad pralaužtų svetainę. Žemiau foto, kuriame matosi botų atakos.

Taip, per ši failą dažniausiai vyksta atakos, bet niekaip neprisiminiau, kodėl kurdamas svetainę, neišjungiau šios funkcijos, nuo kurios kenčia daugybė svetainių. Ši funkcija 99% internetinėms svetainės beveik neturi prasmės arba yra visiškai nereikalingą.

Mano aukščiau pateiktuose 5 sprendimuose, jus šia problema galite išspręsti ir savo jėgomis. Šiais būdais jus savo svetainę žinoma kad apsaugosite, bet deja, serverio apkrova nė kiek nesumažės, vadinasi šie sprendimai nėra patys geriausi.

Koks interneto svetainių xmlrpc.php failo apsaugos būdas pats geriausias?

Nebloga idėja buvo nustatyti peradresavimą į kitą šaltinį. Bet tai vis tiek apkraus jūsų ar kieno nors kito svetainę, nors peradresuoti į konkurentų svetainę būtų smagu, bet nesąžininga.

Mes turime keletą spendimų, kurie nutraukia atakas ir nebeapkrauna serverio procesoriaus darbą, o taip pat turime ir labai elegantišką sprendimą, kuris visiems labai patinka.

Mes programuojame 301 peradresavimą pačiam užpuolikui. Beprotiškai džiaugiausi šiuo sprendimu, kai kilo tokia idėja, tegul puolantis kompiuteris apsikrauna 100%. Užpuolikas ilgai nesugebės išsiaiškinti, kodėl jo kompiuteris tampa lėtas, o jei ir išsiaiškins, kad pats save atakuoja, manau kad priims, kaip už gera humorą ir kaip už gera pamoką. Visiems patariu!

Mūsų dovana

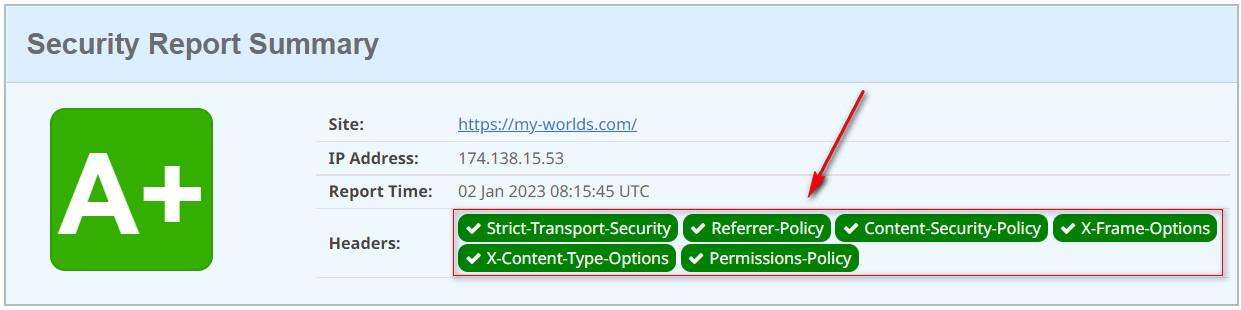

Yra ir kita problema, kuria mūsų LT programuotojai, kurdami svetaines pamiršta, tai saugios antraštės ir t.t. Jus galite pasitikrinti nuskaitydami savo interneto svetainę dabar.

Jei jums rodys visur žaliai, vadinasi esate pasirinkę, sąžiningą ir išprususi programuotoją, jei raudonai – darykite išvadas.

WP internetinės svetainės saugumas – Šiame straipsnyje mes apžvelgiame, kaip gali būti padidintas WP internetinės svetainės saugumas nuo įsilaužimo.

Susisiekite su mumis, jei jūsų svetainė sulėtėjo. Gal būt jau yra atakuojama jūsų svetainė ir gal būt yra reikalingas WordPress interneto svetainių xmlrpc.php failo atjungimas ar atakų nukreipimas.